- 阿里云河南授权服务中心--[ 阿里云精英级合作伙伴 ]

- 阿里云河南授权服务中心电话 :0371-56982772

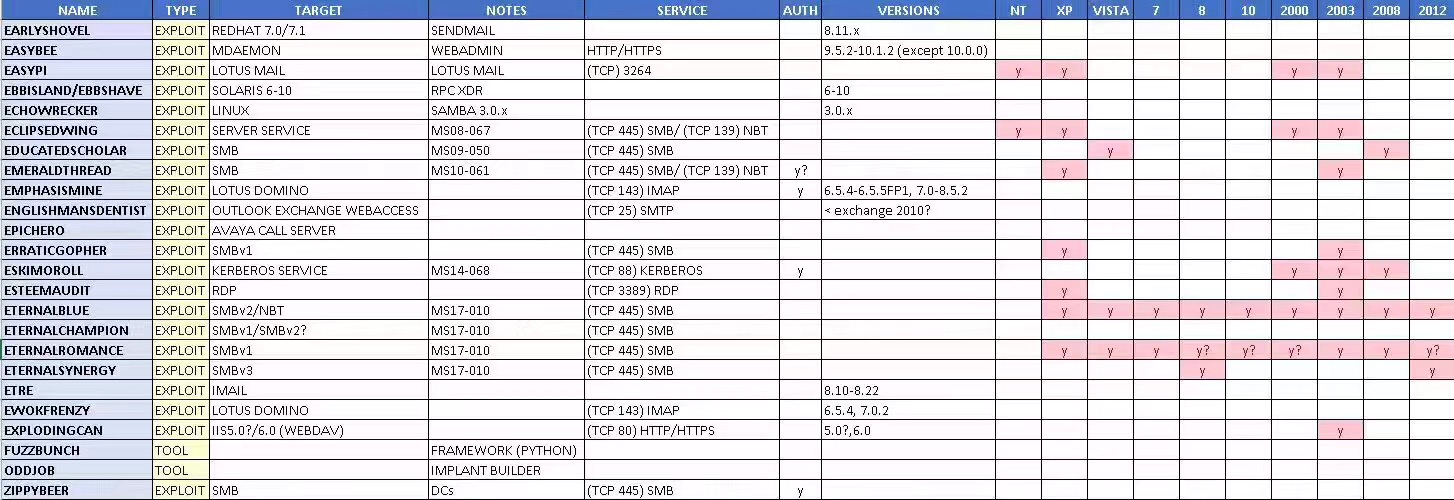

2017年4月14日,国外黑客组织Shadow Brokers发出了NSA方程式组织的机密文档,包含了多个Windows 远程漏洞利用工具,该工具包可以可以覆盖全球70%的Windows服务器,为了确保您在阿里云上的业务安全,请您关注,具体漏洞详情如下:

漏洞编号:

暂无

漏洞名称:

Windows系统多个SMB\RDP远程命令执行漏洞

官方评级:

高危

漏洞描述:

国外黑客组织Shadow Brokers发出了NSA方程式组织的机密文档,包含了多个Windows 远程漏洞利用工具,该工具包可以可以覆盖全球70%的Windows服务器,可以利用SMB、RDP服务成功入侵服务器。

漏洞利用条件和方式:

可以通过发布的工具远程代码执行成功利用该漏洞。

漏洞影响范围:

已知受影响的Windows版本包括但不限于:

Windows NT,Windows 2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0。

漏洞检测:

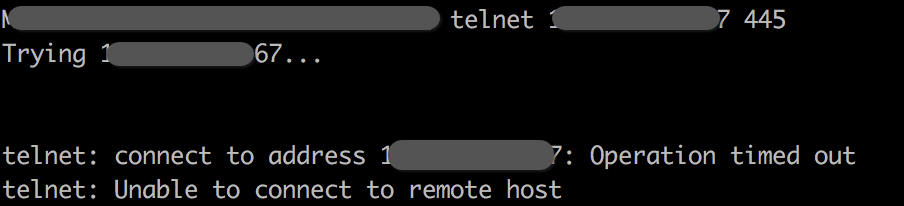

确定服务器对外开启了137、139、445、3389端口,排查方式如下:外网计算机上telnet 目标地址445,例如:telnet 114.114.114.114 445

漏洞修复建议(或缓解措施):

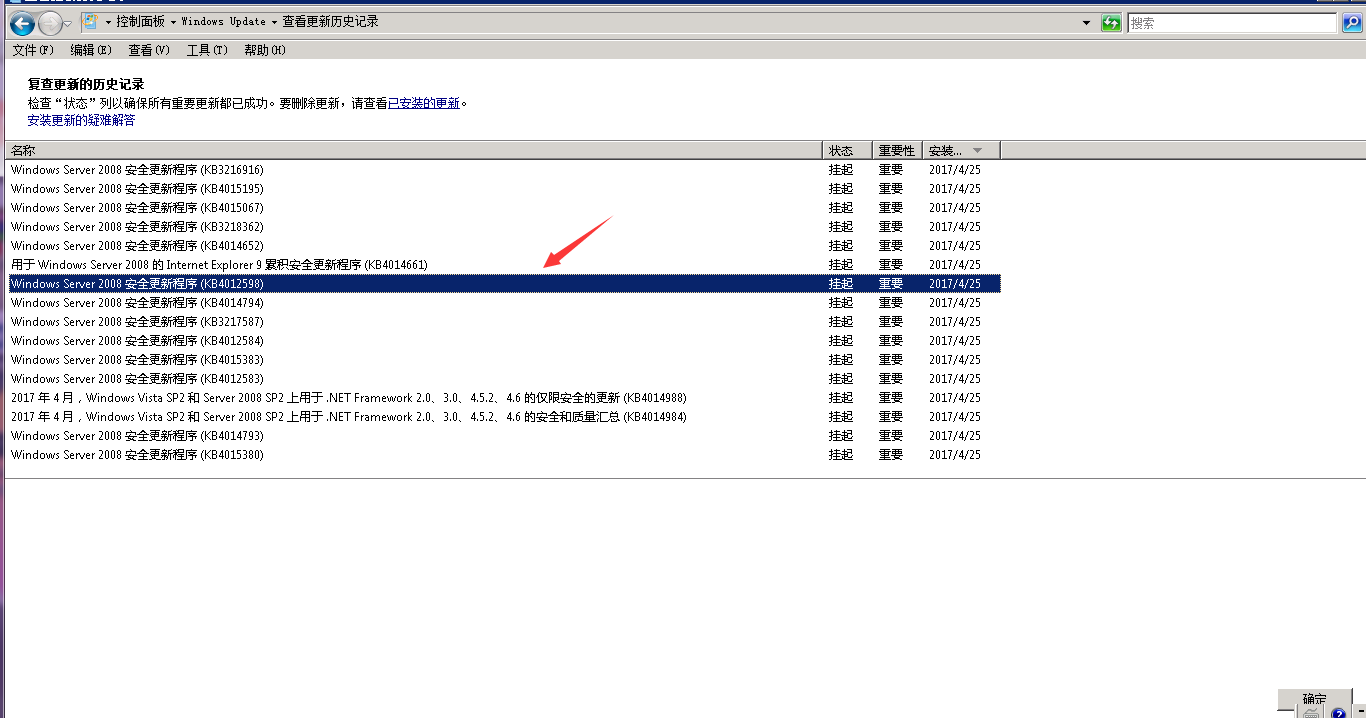

1)Windows Update更新补丁方式

点击“开始”->“控制面板”->“Windows Update” ,点击“检查更新”

检查更新:

安装更新:

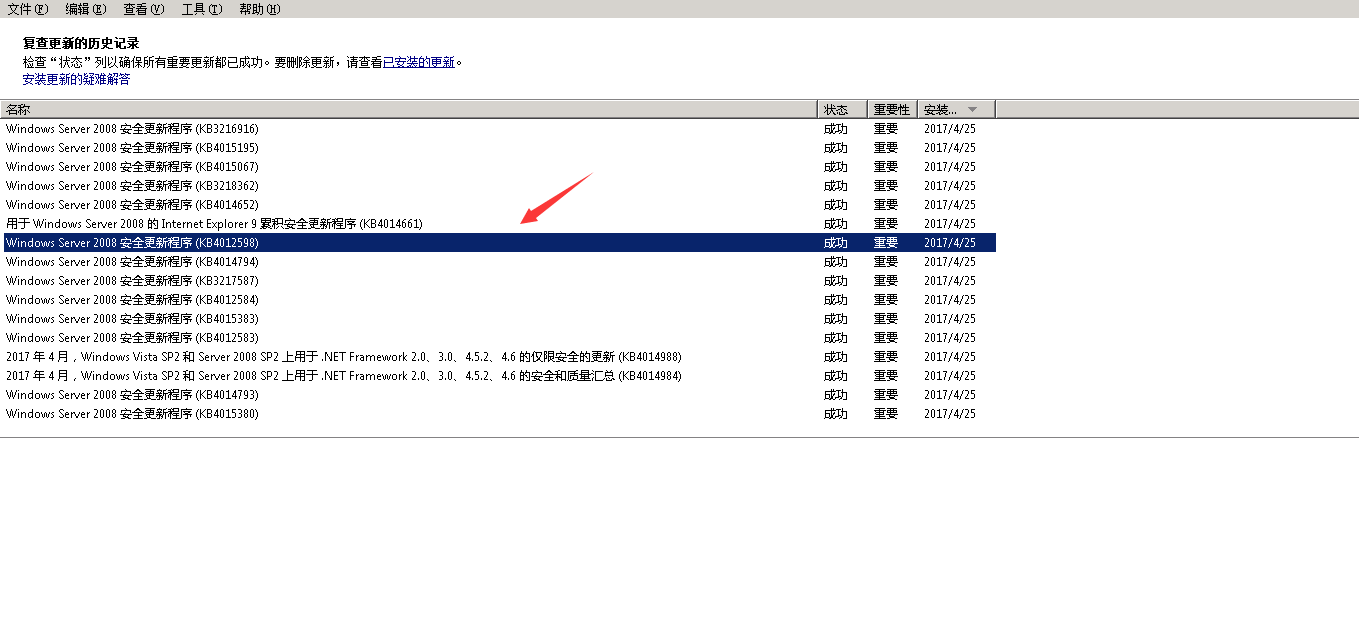

检查安装结果:

点击“查看更新历史记录”,检查安装的补丁:

重启生效

安装完成后,补丁安装状态为“挂起”,重启后生效:

2)使用安骑士安装补丁

2)使用安骑士安装补丁

登录到阿里云云盾控制台,进入到安骑士控制台界面,点击ECS的补丁管理功能“立即修复”:

3)手动下载更新补丁方式

打开补丁链接,下载与操作系统相对应的补丁,然后手动双击安装。

| 工具名称 | 解决措施 |

|---|---|

| EternalBlue | 更新补丁MS17-010 |

| EmeraldThread | 更新补丁MS10-061 |

| EternalChampion | 更新补丁CVE-2017-0146&CVE-2017-0147 |

| ErraticGopher | Windows Vista系统 |

| EsikmoRoll | 更新补丁MS14-068 |

| EternalRomance | 更新补丁MS17-010 |

| EducatedScholar | 更新补丁MS09-050 |

| EternalSynergy | 更新补丁MS17-010 |

| EclipsedWing | 更新补丁MS08-067 |

1.微软公告MS17-010

https://technet.microsoft.com/zh-cn/library/security/MS17-010

对应漏洞编号:

CVE-2017-0143、CVE-2017-0144、CVE-2017-0145、CVE-2017-0146、CVE-2017-0147、CVE-2017-0148

补丁下载链接:

1)微软补丁编号:KB4012212

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012212

2)微软补丁编号:KB4012213

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012213

3)微软补丁编号:KB4012214

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012214

4)微软补丁编号:KB4012215

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012215

5)微软补丁编号:KB4012216

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012216

6)微软补丁编号:KB4012217

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012217

7)微软补丁编号:KB4012598

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

8)微软补丁编号:KB4013198

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4013198

9)微软补丁编号:KB4013429

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4013429

10)微软补丁编号:KB4012606

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012606

2.微软公告MS10-061

https://technet.microsoft.com/zh-cn/library/security/MS10-061

对应漏洞编号:

CVE-2010-2729

补丁下载链接:

1)微软补丁编号:KB2347290

3.微软公告MS14-068

https://technet.microsoft.com/zh-cn/library/security/MS14-068

对应漏洞编号:

CVE-2014-6324

补丁下载链接:

1)微软补丁编号:KB3011780

http://www.microsoft.com/zh-CN/download/details.aspx?id=44960

http://www.microsoft.com/zh-CN/download/details.aspx?id=44970

http://www.microsoft.com/en-us/download/details.aspx?id=44984

http://www.microsoft.com/zh-CN/download/details.aspx?id=44967

http://www.microsoft.com/zh-CN/download/details.aspx?id=44971

http://www.microsoft.com/en-us/download/details.aspx?id=44983

http://www.microsoft.com/zh-CN/download/details.aspx?id=44978

http://www.microsoft.com/zh-CN/download/details.aspx?id=44981

http://www.microsoft.com/en-us/download/details.aspx?id=44973

http://www.microsoft.com/zh-CN/download/details.aspx?id=44982

http://www.microsoft.com/zh-CN/download/details.aspx?id=44979

http://www.microsoft.com/zh-CN/download/details.aspx?id=44976

http://www.microsoft.com/zh-CN/download/details.aspx?id=44965

4.微软公告MS09-050

https://technet.microsoft.com/zh-cn/library/security/MS09-050

对应漏洞编号:

CVE-2009-2526、CVE-2009-2532、CVE-2009-3103

补丁下载链接:

1)微软补丁编号:KB975517

https://www.microsoft.com/en-us/download/details.aspx?id=2578

https://www.microsoft.com/en-us/download/details.aspx?id=12010

https://www.microsoft.com/en-us/download/details.aspx?id=3486

https://www.microsoft.com/en-us/download/details.aspx?id=3195

https://www.microsoft.com/en-us/download/details.aspx?id=11858

5.微软公告MS08-067

https://technet.microsoft.com/zh-cn/library/security/MS08-067

对应漏洞编号:

CVE-2008-4250

补丁下载链接:

1)微软补丁编号:KB958644

https://www.microsoft.com/en-us/download/details.aspx?id=11141

https://www.microsoft.com/en-us/download/details.aspx?id=16713

https://www.microsoft.com/en-us/download/details.aspx?id=18905

https://www.microsoft.com/en-us/download/details.aspx?id=19478

https://www.microsoft.com/en-us/download/details.aspx?id=20113

https://www.microsoft.com/en-us/download/details.aspx?id=21663

https://www.microsoft.com/en-us/download/details.aspx?id=21974

https://www.microsoft.com/en-us/download/details.aspx?id=3205

https://www.microsoft.com/en-us/download/details.aspx?id=3404

https://www.microsoft.com/en-us/download/details.aspx?id=530

https://www.microsoft.com/en-us/download/details.aspx?id=5873

https://www.microsoft.com/en-us/download/details.aspx?id=6185

https://www.microsoft.com/en-us/download/details.aspx?id=6203

https://www.microsoft.com/en-us/download/details.aspx?id=7605

注:建议先进行测试后,再对业务服务器进行补丁更新,安装完补丁后,需要重启服务器。

目前阿里云控制台发布了此漏洞的一键解决工具,针对公网入方向配置网络访问控制策略,如果您业务上没有使用137、139、445端口,您可登录【ECS控制台】-【安全组管理】-【规则配置】使用工具一键规避此漏洞风险;

强烈建议您使用安全组公网入策略限制3389远程登录源IP地址,防止利用RDP服务端口入侵,降低安全风险。

注:请您务必确认137、139、445端口使用情况,根据业务需求配置访问控制。

修复验证方式

如果成功配置好安全组访问控制策略之后,您可以使用telnet客户端进行测试验证,如果未返回结果,表示您的服务器无法被外网利用攻击。

以下为无法为端口不通的结果,无法被黑客利用攻击:

什么是SMB服务?

SMB(Server Message Block)通信协议是微软(Microsoft)和英特尔(Intel)在1987年制定的协议,主要是作为Microsoft网络的通讯协议。SMB 是在会话层(session layer)和表示层(presentation layer)以及小部分应用层(application layer)的协议。SMB使用了NetBIOS的应用程序接口 (Application Program Interface,简称API)。SMB协议是基于TCP-NETBIOS下的,一般端口使用为139,445。

什么是RDP服务?

远程桌面连接组件是从Windows 2000 Server开始由微软公司提供的,一般使用3389作为服务端口,当某台计算机开启了远程桌面连接功能后我们就可以在网络的另一端控制这台计算机了,通过远程桌面功能我们可以实时的操作这台计算机,在上面安装软件,运行程序,所有的一切都好像是直接在该计算机上操作一样。但对外开放RDP协议端口存在着安全风险,例如:遭受黑客对服务器账号的暴力破解等,一旦破解成功,将控制服务器,因此强烈建立您对Windows服务器进行安全加固 。

情报来源:

©2024 aliyunhn.com. All Rights Reserved 中科九洲科技股份有限公司-阿里云河南授权服务中心 豫B2-20080032-14 统计