阿里云安全肖力:边界消亡后,你需要四个“新认知”

发布时间:2017-07-27 14:27

阿里云安全肖力:边界消亡后,你需要四个“新认知”

在很多人眼里,互联网是朋友圈的深夜美食,是剁手前后的纠结和伤感。但在保卫互联网的安全人眼里,这里从来不是阳光净土,而是蛮荒的森林。

魑魅魍魉,百鬼夜行。

曾经,为了抵抗来自黑暗中的攻击,人们选择点起篝火,避退山洞;而后选择结成村庄,建立城池。

这个在真实世界持续万年的漫长安全进化,在赛博世界里被压缩到了十几年。

肖力站在长河岸边,几乎完整目睹了企业安全的沧海桑田。

如今作为阿里云安全掌门人的他,曾是阿里巴巴第一个安全工程师。

▲肖力

从2005年至今,肖力亲手参与了阿里巴巴这个全球最大电商的安全建设。

“作为一个发展中的企业,有没有可能建设像阿里巴巴一样强大的安全体系呢?”这是个有趣的问题。如果这个问题由肖力来回答,就变得更有意思。

在今年的阿里云安全峰会上,肖力给出了他的回答。

为企业安全“跑个分”

万物皆须有尺度,企业安全也一样。

所以,不服跑个分。

在肖力眼里,评价企业安全水平有一个非常客观的标准:

1分企业

这样的企业没有专职的安全团队,仅仅购置了一个防火墙,有的甚至连防火墙都没有。

可怕的是,这种几乎完全没防护的企业占了总数的90%,在阿里云上,这样的企业也不在少数。

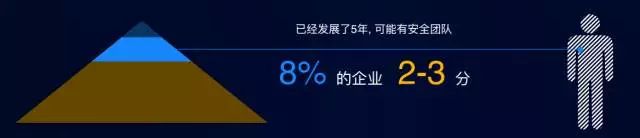

2-3分企业

这类企业一般成立5年以上,有了专职安全团队。以中型游戏、电商、旅行网站为代表。

他们的业务对安全要求比较高,而且预算也比较充足,可以雇佣一些安全人员(目前安全人员的成本还是比较高的)进行基本的安全建设和应急响应。

这些安全人员一般挂在运维或者研发团队下面,人数在10人以下,一般3-5人。

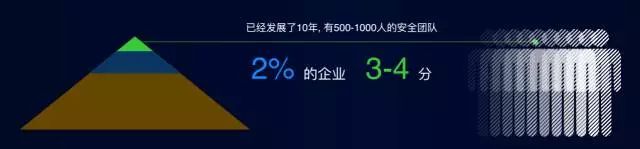

3-4分企业:

这类企业一般成立十年以上,以BAT、运营商、银行、石化电力央企为代表。安全建设时间超过五年,安全队伍大于10人,有的可以达到五百人以上。每年安全投入超过5000万-1亿。这类企业安全性较好,但数量也最少,只占到全部企业的2%。

从我的标准来看,真正安全合格的企业,在中国不会超过100个。

肖力给出了这个有些惊悚的判断。

但仔细想来,这个判断理由充分:

对于初创企业来说,受困于资金压力和安全意识,没办法把安全建设一蹴而就;

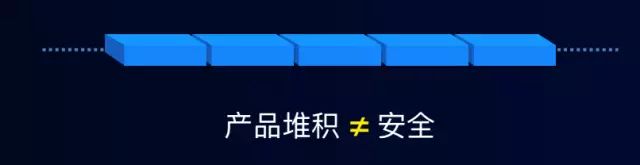

对于发展中的企业来说,市场上有无数的安全产品和公司,声称可以从各个方面保卫你的安全。这些声音最终汇集在一起,成为了噪声,企业反倒一片茫然。

于是很多企业根据朴素的想法和基础的理论,开始自我尝试:

-

有些把安全产品像“羊肉串”一样串起来放在网关,结果安全性还没提高,稳定新先崩溃了;

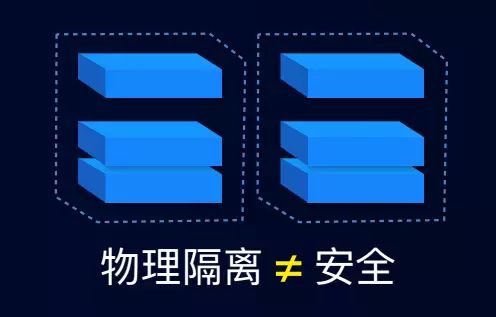

有些索性退守山林,用内网隔离的方法,试着造出一片“世外桃源”,但是今年五月的 Wannacry 病毒已经完整演示了病毒突破隔离,在内网里繁衍肆虐的骇人景象。

经过这些尝试,更多的企业不是“得意尽欢”,而是“四顾茫然”。

2017年5月,WannaCry 病毒席卷全球,造成的损失超过500亿美元。未来安全可能给企业造成的损失只会多不会少。在肖力眼里,赛博世界如此盗匪横行,名驹宝剑或不可少。

于是,企业需要在最后的时间窗口里,练就防身之术。

肖力觉得,企业固然需要手握锋利的武器,但在一切之前,需要手握四个锋利的认知:

认知一:边界已死,隔离要“走心”

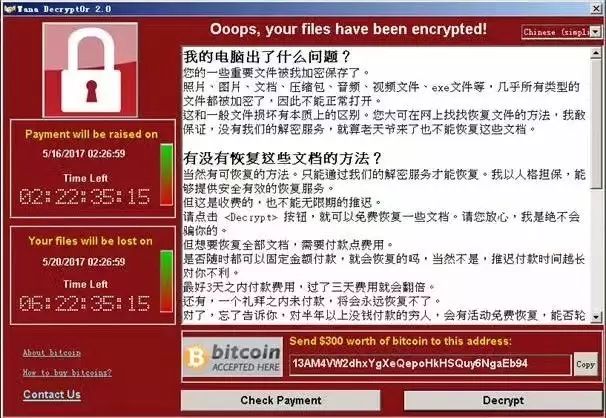

WannaCry 在肖力眼中,竟然是个“轻量级”的病毒。

它在某种意义上说是一个偶发事件,虽然席卷全球,但是技术稍显粗糙。我甚至可以猜测到未来勒索病毒的进化方向,那就是有自动渗透能力的‘“机器人’”。

肖力说。

▲WannaCry 病毒勒索界面

其实,机器人自动攻防并不是一个新命题,在2016年的 DEFCON 黑客大赛上,已经出现了“CGC”机器人攻防大赛。这些机器面对复杂的网络环境,表现虽然差强人意。但是肖力觉得,真实世界的网络攻击,单就渗透来说,环境并没有那么复杂。

以目前企业的安全防护水平来看,很多都存在不少已知的可利用的低危漏洞。而从黑客的角度来看,几个低危漏洞组合在一起,就是高危漏洞。这样,机器只需要一般智能,就可以完成渗透动作。

他说。

▲2016 DEFCON 黑客大会,参加自动攻防大赛的机器人们

简单来说,一个如下的世界观被建立:

世界上第一个利用漏洞的蠕虫 WannaCry 刚刚过去,它在技术上相当不成熟,却已经造成了防护欠佳的企业哀鸿遍野。而新的勒索蠕虫一定正在世界的某个角落整装待发。

这就像凶猛的洪水一样,潮头一定会来,而且一浪高过一浪,在此之前如果没能寻找到安全的庇护策略,总有一天难免覆巢毁卵。

君不见,有哪一座城池,最终能抵御敌人潮水般的冲击。

其实,放下对边界的幻想和执念,并不容易。在商业领域,永远会有贸易壁垒;在国家层面,永远会有国境界碑;在社会阶层,永远有利益团体。

但是,肖力觉得,边界的概念没有错,只是过时了。边界完全可以被更走心地运用,可以做到进一步精细化部署。就像下面这张企业内部网络拓扑图:

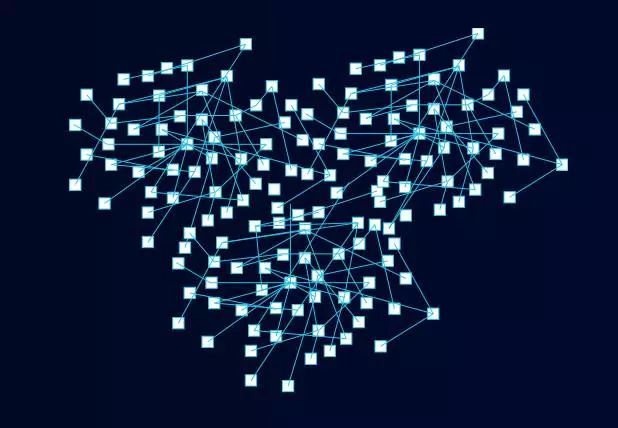

一家典型的公司,里面可能有一千台服务器。这个内网的拓扑结构方式名为:一锅粥。

这样说起来有点刻薄,但是因为服务器之间的相互连接杂乱无章,造成的效果是:只要内网有一点被突破(看起来不可避免),所有的机器都会沦陷。

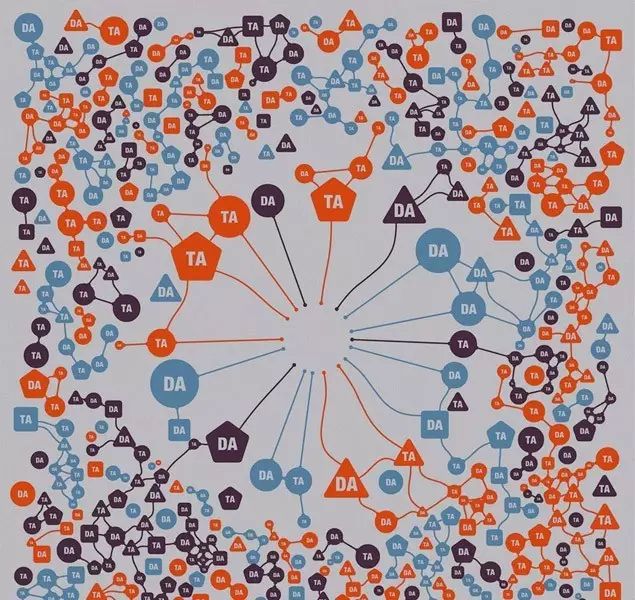

而这是一家新型的公司,它的网络拓扑结构看起来是“强迫症风格”。但这种结构绝不止于美观。强关联的主机被划归在同一个区块之中,只通过固定的端口(例如1433)和其他机器相连,而所有其他端口的流量都会被系统自动阻断。

需要说明的是,这种机器的拓扑结构生成,以及端口的白名单策略,都是由安全系统通过机器学习的方法自适应定义的,不需要人工强干预(否则在系统升级和变化之后,拓扑结构就需要推倒重来)。

在这种情况下,病毒如果入侵一台机器,造成的影响就非常有限,因为以目前自动化攻防的水平,无法绕开企业内网中这么多“坑”。

如此,企业内网产生了新的细粒度的隔离,就像《地道战》中描述的一样,在鬼子不断深入村庄的规程中,不断遇到各种陷阱,导致举步维艰,损失惨重。

认知二·武器,永远是人的附属

还是以 WannaCry 病毒为例,在蠕虫爆发前28天,这个漏洞已经被曝光在世界面前。从漏洞曝光开始,就是感知影响,修复自身漏洞的“黄金运营时间”。

这是安全运营的基础。

但正所谓,上工治未病。肖力把它翻译成为安全语境:“最好的安全是防患于未然。”

企业要的东西很简单:安全的结果。为了达到这个结果,需要两个必要条件:

1、全世界最好的产品。

2、可以用好产品的人。

如果你还没有深刻理解“人”的重要性,可以看一下这个GIF:

肖力举了一个例子:

一家公司的业务被人攻击,是因为发现了漏洞。一般人的想法是,用最好的产品来修复漏洞。但是,殊不知漏洞产生的根源却恰恰是代码工程师。

如果一家网站的工程师每天产生一百个漏洞,那么再好的安全产品也修补不过来。

亡羊补牢永远是亡羊补牢。

在建设网络的时候,有很多错误原本就可以不发生。

平心而论,让代码工程师的安全意识提高,这件事并不是无法操作,只是很多公司从内心里并没有把它作为问题的的根源。

肖力以阿里巴巴自身为例,“每个工程师上岗之前,都会经过严格的培训,其中一项就是安全培训。只有通过了安全培训,工程师才有可能上岗,他的代码才有可能进入阿里巴巴的血液。”

人,才是肖力心中真正的安全运营。

认知三·蓝军,是一种“核威慑”

在网络安全中,有一个很重要的概念——蓝军。

这个概念脱胎于军事演习。顾名思义,所谓蓝军,实际上就是一支攻击队伍。他们的目的就是通过进攻的方法找到红军的漏洞弱点。用这种方式提高红军的安全能力。

这种方法已经被广泛地应用于大公司。

-

微软曾经推出十万美金奖励计划,就是让全球的高手帮自己来发现漏洞;

-

各大企业的SRC(漏洞响应平台),就是让白帽子们可以集思广益,帮助企业找到漏洞所在。

一个企业自身的安全队伍在强大,也许只能找到自身80-90%的漏洞,就算照到了99%的漏洞,剩下的一个被黑客利用,所有的防护还是功亏一篑。

肖力说。

这就说到了很多人都熟悉的众测平台。

例如美国的 HackerOne 众测平台,例如国内的补天、阿里先知众测平台。

安全界有一个共识:

虽然中国的众测平台在发展过程中受到了一些非议。但是我们看到国外有很多成功的众测平台模式,这说明众测本身的逻辑没错,我们只是需要把它做得更规范,更透明。

而蓝军的另外一个作用,是对攻击的反击能力。

蓝军平时可以通过攻击的方式来验证自身的安全,但是在遭遇攻击的时候,它同样可以作为精锐之师,讨伐敌人。

如果你没有任何还手之力。哪怕攻击者只有一个,如果他天天盯着你,总有一天会冲进来把你杀死。

如果你有反击的能力,就对攻击者有了威慑,这就从根本上扭转了攻防的局势。

肖力说。

至此,我们可以构建如下世界观:

面对核武器,如果我们只是修建地下工事,企图躲避进攻,那么对方永远会拿出更大当量的武器来轰击我们。

如果我们拥有一套顶尖的反导系统,可以在敌人刚发射核弹的时候就进行拦截,甚至可以让核弹在敌人的领土上爆炸。那么敌人就会完全重估进攻我们的成本和收益。

▲蓝军从根本上来说是一种“核威慑”

认知四·看见,本质是算法

企业“看见”这种能力尤为重要。

所谓:“攻防的过程中,第一时间发现攻击者,战斗就结束了。"

这大概就像你在公交车上断喝一声“有小偷!”蟊贼一定马上收手。

这就是“态势感知”的意义。

这里有一个令人遗憾的事实:很多企业,多了一台服务器都没有感知,更遑论记录这台服务器上的全量日志记录了。

▲全量数据是“看见”的基础

而肖力觉得,完整的数据源只是态势感知的基础:

真正考验企业安全能力的时候是企业有没有足够的计算能力,能不能检测出威胁。数据模型算法,是否优化到了让误报和漏报都在可用的范围,而不是满屏的误报,或是漏过很多攻击。

也就是说,算法才是“看见”的核心能力。

打个比方:市场上一定有赚钱的股票,但是这并不意味着普通人就可以毫不费力地找出它们。相反,只有具备极强的经济学能力和相关知识的专家,才能从股市里挖掘出价值。

这样的智慧,一半来自于顶尖的算法工程师,这些算法工程师不但要精于数据模型,也要对安全有深刻的理解。

这件事情如很多人所想,并不容易。但是,一旦建立了精确的算法模型,就像在城池中央点起了一盏灯塔。它的意义不亚于在黑暗的世界,点燃一支火把。

结语

人人都在说“边界已死”。这个判断简单利落,带有先知的光芒。

但边界死后,我们又该做什么呢?

从阿里巴巴的角度来看,肖力和同事用了十几年的时间,建设了一个不依赖边界防御的企业样本。肖力觉得,这些经验不应该仅仅成为个人经历,而是应该分享出来。

这也是他热情地赞颂云安全的原因之一。

云安全的价值,是“普惠”。用优秀的标准品把企业安全分数从1拉到3,让我们每年投资过亿的安全能力建设,可以瞬间被普通的企业所使用。

他说。

肖力提出的四个认知,无一不在昭示着安全建设的长期和艰巨。而面对越来越严峻的安全形势,云安全也许是一个捷径。